login.php 是织梦CMS后台管理系统的入口,负责处理管理员登录验证,理解这个文件对于进行二次开发、安全加固或排查登录问题都至关重要。

(图片来源网络,侵删)

下面我将从文件结构、核心功能、安全机制、常见问题四个方面进行详细说明。

文件结构与核心功能分析

login.php 的代码结构清晰,主要分为以下几个部分:

a. 初始化环境

这是所有织梦后台文件的“标配”,位于文件开头。

require_once(dirname(__FILE__).'/config.php'); require_once(DEDEINC.'/dedetemplate.class.php'); require_once(DEDEINC.'/userlogin.class.php'); require_once(DEDEADMIN.'/inc/inc_fun_funAdmin.php');

config.php: 加载核心配置文件,定义了数据库连接信息、系统路径等全局变量。dedetemplate.class.php: 加载织梦模板引擎类,用于解析登录页面的HTML模板。userlogin.class.php: 核心类文件,封装了用户登录、退出、会话管理等所有与用户认证相关的逻辑。inc_fun_funAdmin.php: 加载后台常用函数库,提供一些辅助功能。

b. 登录逻辑处理

这是 login.php 的核心,通常通过 POST 请求触发。

(图片来源网络,侵删)

// 检查是否为POST提交

if(empty($dopost))

{

// ... 显示登录表单的代码 ...

}

else

{

// 处理登录请求

$loginhand = new userLogin();

// 调用userLogin类的成员方法进行验证

// $userid: 用户名, $pwd: 密码, $keeptime: 保持登录时间

$res = $loginhand->checkUser($userid, $pwd, $keeptime);

if($res == 1)

{

// 登录成功

ShowMsg('成功登录,正在进入管理首页...', 'index.php', 0, 2000);

exit();

}

else

{

// 登录失败,根据$res的值显示不同错误信息

$msg = '未知错误!';

if($res == -1) $msg = '用户不存在或被禁用!';

else if($res == -2) $msg = '密码错误!';

else if($res == -3) $msg = '请先激活你的账号!';

ShowMsg($msg, 'login.php', 0, 2000);

exit();

}

}

核心逻辑解读:

- 实例化

userLogin类:$loginhand = new userLogin();创建了一个用户登录操作的对象。 - 调用

checkUser()方法: 这是验证的关键,此方法会执行以下操作:- 安全过滤: 对传入的

$userid和$pwd进行清理,防止SQL注入等攻击。 - 查询数据库: 根据用户名查询

#@__admin表(管理员表)。 - 密码比对: 织梦对用户输入的密码进行

md5加密,然后与数据库中存储的密码(也是md5值)进行比对。 - 状态检查: 检查用户的状态(如是否被禁用)、权限等。

- 返回状态码: 根据验证结果返回不同的整数值(1表示成功,-1, -2, -3等表示不同类型的失败)。

- 安全过滤: 对传入的

- 处理结果:

- 成功: 调用

ShowMsg()函数显示一个成功提示,并在短暂延时后跳转到index.php(后台首页)。 - 失败: 同样使用

ShowMsg()函数显示具体的错误信息,并跳转回登录页面。

- 成功: 调用

c. 登录表单显示

当用户直接访问 login.php 或登录失败时,会显示登录表单。

// ... 在else分支中 ...

if(empty($dopost))

{

// 设置模板变量

$tpl = new DedeTemplate();

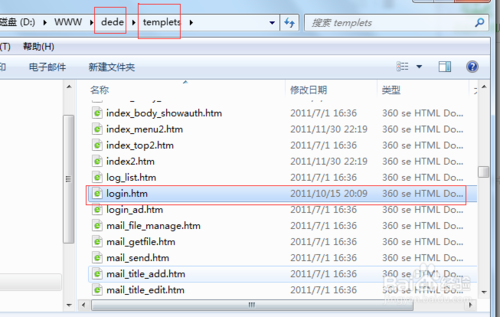

$tpl->LoadTemplate(DEDEADMIN.'/templets/login.htm');

$tpl->Display();

}

$tpl = new DedeTemplate();: 创建模板对象。$tpl->LoadTemplate(...): 加载登录页面的模板文件,默认位于dede/templets/login.htm。$tpl->Display();: 解析并显示模板内容。

你可以通过修改 login.htm 文件来自定义登录页面的样式和布局。

安全机制

织梦的 login.php 实现了几层基本的安全防护:

(图片来源网络,侵删)

-

CSRF 防护 (跨站请求伪造):

- 在登录表单中,会生成一个随机的

token值,并作为隐藏字段提交。 - 在服务器端,

checkUser()方法会验证这个token是否有效且与服务器端存储的一致,如果不一致,则拒绝登录请求。 - 这可以有效防止攻击者诱骗已登录的管理员在不知情的情况下执行恶意操作。

- 在登录表单中,会生成一个随机的

-

密码加密:

- 密码在存储和传输过程中都使用

MD5单向哈希算法,明文密码不会出现在数据库或日志中,即使数据库泄露,攻击者也无法直接获取用户密码。

- 密码在存储和传输过程中都使用

-

会话管理:

- 登录成功后,系统会生成一个会话(Session),并将用户的关键信息(如用户ID、用户名、权限等级等)存储在

$_SESSION全局变量中。 - 后续的每一个后台页面都会检查

$_SESSION中的信息,以判断用户是否已登录及是否有权限访问,如果会话无效或过期,用户会被自动重定向到登录页面。

- 登录成功后,系统会生成一个会话(Session),并将用户的关键信息(如用户ID、用户名、权限等级等)存储在

-

验证码 (Captcha):

- 默认情况下,登录页面会显示一个图形验证码,这是为了防止暴力破解(即使用程序自动尝试用户名和密码组合),验证码的生成和验证逻辑通常在

include/vdcode.php中处理。

- 默认情况下,登录页面会显示一个图形验证码,这是为了防止暴力破解(即使用程序自动尝试用户名和密码组合),验证码的生成和验证逻辑通常在

常见问题与排查

问题1:登录提示“用户不存在或被禁用”或“密码错误”。

- 原因:

- 用户名或密码输入错误。

- 数据库中的

#@__admin表数据损坏或丢失。 - 网站被迁移,但数据库配置信息没有更新。

- 排查:

- 确认用户名和密码是否正确,注意大小写和空格。

- 登录数据库,检查

dede_admin表(#@__会被替换为你的表前缀)中是否存在该用户记录。 - 检查

data/common.inc.php文件中的数据库连接信息($cfg_dbhost,$cfg_dbuser,$cfg_dbpwd,$cfg_dbname,$cfg_dbprefix)是否正确。

问题2:登录后立即跳转回登录页面,或者后台页面显示空白。

- 原因:

- Session 问题: 这是最常见的原因,服务器端的

session目录没有写入权限,或者session功能未启用。 - PHP 版本兼容性问题: 较高版本的PHP(如PHP 7.0+)可能会与织梦旧版本的代码产生不兼容。

- 文件被修改:

login.php或相关核心文件(如userlogin.class.php)可能被黑客篡改或破坏。

- Session 问题: 这是最常见的原因,服务器端的

- 排查:

- 检查 Session 目录权限: 确保

data目录及其子目录(如sessions)的权限为755或777(777有安全风险,仅作测试用)。 - 检查 PHP 配置: 在

php.ini中确保session.save_path指向一个有效的、可写的目录。 - 查看服务器错误日志: 检查是否有PHP致命错误信息。

- 比对文件: 如果怀疑文件被篡改,可以从织梦官网下载对应版本的源码,进行比对和恢复。

- 检查 Session 目录权限: 确保

问题3:忘记管理员密码怎么办?

- 解决方案:

- 通过数据库重置:

- 登录你的网站数据库管理工具(如 phpMyAdmin)。

- 找到

dede_admin表。 - 找到你的管理员用户记录,将

pwd字段的值修改为21232f297a57a5a743894a0e4a801fc3,这是admin这个字符串的md5值。 - 修改后,你就可以使用用户名

admin和密码admin登录了。登录成功后请立即修改密码!

- 使用找回密码功能: 如果你在安装织梦时设置了管理员邮箱,可以通过登录页面的“忘记密码”链接来重置密码。

- 通过数据库重置:

login.php 是织梦CMS后台的守护者,它的核心是与 userlogin.class.php 类配合,完成安全验证、会话创建和页面跳转,了解其工作原理,不仅能帮助你解决日常的登录故障,在进行二次开发(如增加第三方登录、修改验证码逻辑)时也能事半功倍,定期检查其安全机制,如Session目录权限和文件完整性,是保障网站安全的重要一环。