简单的异或 加密

这是最简单、最快的加密方式之一,常用于教学或简单的数据混淆,它的核心原理是:

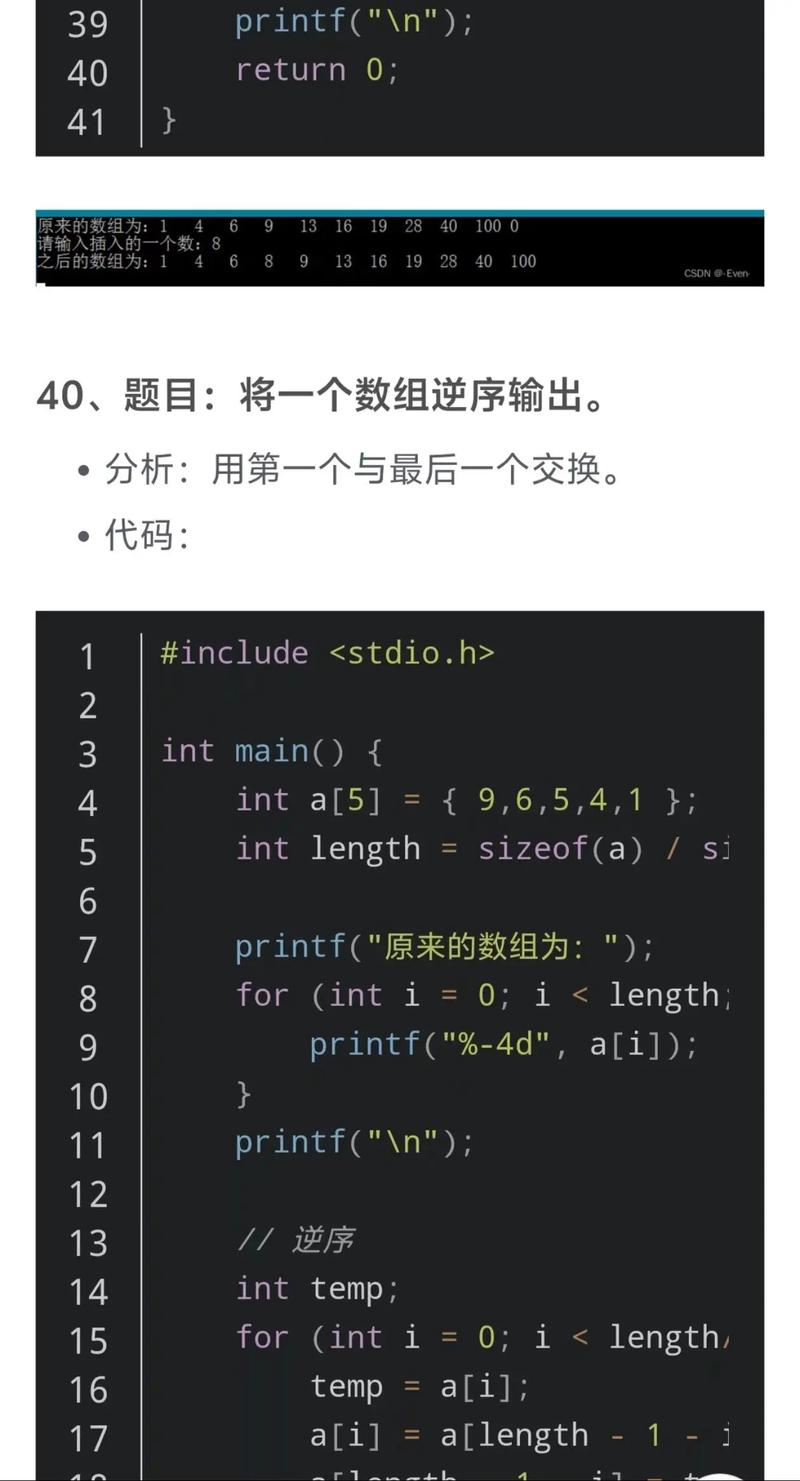

(图片来源网络,侵删)

加密: 密文 = 明文 ^ 密钥

解密: 明文 = 密文 ^ 密钥

因为 A ^ B ^ B = A,所以用同一个密钥加密和解密。

特点:

- 优点: 速度极快,实现简单。

- 缺点: 不安全!如果密钥是简单的短字符串,很容易通过频率分析等方法破解,它主要用于数据混淆,而不是真正的安全保护。

C 语言实现示例

#include <stdio.h>

#include <string.h>

// XOR 加密/解密函数

void xor_encrypt_decrypt(char *data, const char *key) {

int key_length = strlen(key);

for (int i = 0; data[i] != '\0'; ++i) {

// 将数据中的每个字符与密钥中的对应字符进行异或操作

// key[i % key_length] 实现了密钥的循环使用

data[i] = data[i] ^ key[i % key_length];

}

}

int main() {

char message[] = "This is a secret message.";

char key[] = "mysecretkey";

printf("原始消息: %s\n", message);

// 加密

xor_encrypt_decrypt(message, key);

printf("加密后: %s\n", message);

// 解密 (再次使用相同的函数)

xor_encrypt_decrypt(message, key);

printf("解密后: %s\n", message);

return 0;

}

编译和运行:

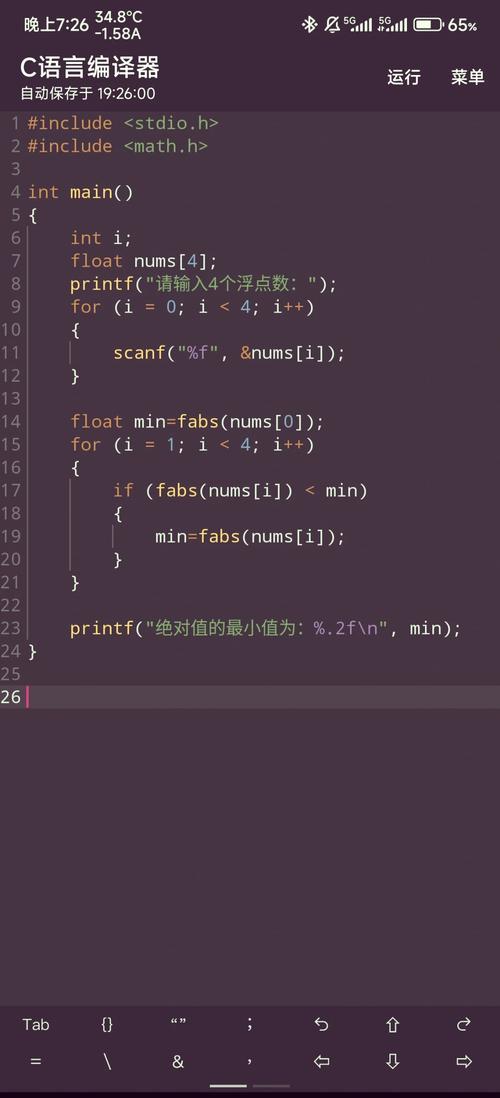

(图片来源网络,侵删)

gcc xor_example.c -o xor_example ./xor_example

输出:

原始消息: This is a secret message.

加密后: ���X�G�V�G�����u�g����

解密后: This is a secret message.你会发现,加密后的输出是乱码,这是正常的,解密后又恢复了原文。

使用 OpenSSL 库进行 AES 加密

对于任何需要实际安全性的应用,你应该使用业界标准的、经过严格审查的加密库,而不是自己实现算法。OpenSSL 是目前最流行、最强大的加密库之一,它实现了包括 AES、RSA、SHA 在内的众多算法。

AES(Advanced Encryption Standard)是一种对称密钥加密算法,是目前最广泛使用的加密标准之一。

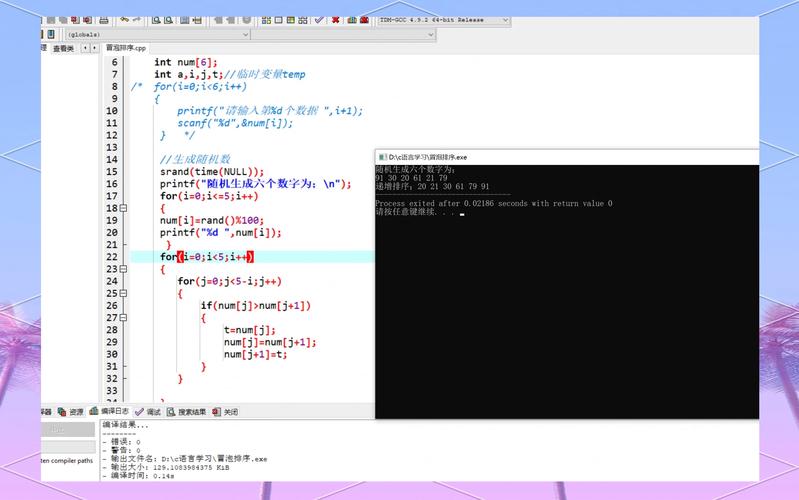

(图片来源网络,侵删)

准备工作:安装 OpenSSL

在使用 OpenSSL 之前,你需要确保你的系统上安装了开发库。

- 在 Debian/Ubuntu 上:

sudo apt-get update sudo apt-get install libssl-dev

- 在 CentOS/RHEL/Fedora 上:

sudo yum install openssl-devel

- 在 macOS 上 (使用 Homebrew):

brew install openssl

C 语言实现示例 (AES-256-CBC)

这个例子演示了如何使用 AES-256-CBC 算法进行加密和解密,CBC 模式需要一个初始化向量来增加安全性。

#include <stdio.h>

#include <string.h>

#include <stdlib.h>

#include <openssl/evp.h> // EVP 高级加密函数

#include <openssl/err.h> // 错误处理

// 辅助函数:打印十六进制数据

void print_hex(const unsigned char *data, int len) {

for (int i = 0; i < len; i++) {

printf("%02x", data[i]);

}

printf("\n");

}

// 辅助函数:从十六进制字符串转换为字节

int hex_to_bytes(const char *hex, unsigned char *bytes) {

int len = strlen(hex) / 2;

for (int i = 0; i < len; i++) {

sscanf(hex + 2 * i, "%2hhx", &bytes[i]);

}

return len;

}

int main() {

// 1. 准备密钥和初始化向量

// 密钥必须是 32 字节 (256位) 用于 AES-256

unsigned char key[32] = "0123456789abcdef0123456789abcdef0123456789abcdef0123456789abcdef";

// IV 必须是 16 字节 (128位) 用于 AES

unsigned char iv[16] = "fedcba9876543210";

const char *plaintext = "This is a secret message for AES encryption.";

int plaintext_len = strlen(plaintext);

// 2. 分配缓冲区

// 加密后的数据可能会比原文长,所以需要额外的空间

unsigned char ciphertext[plaintext_len + EVP_MAX_BLOCK_LENGTH];

int ciphertext_len;

// 3. 加密

EVP_CIPHER_CTX *ctx = EVP_CIPHER_CTX_new();

if (!ctx) {

fprintf(stderr, "Error creating cipher context\n");

return 1;

}

// 初始化加密操作

// EVP_aes_256_cbc() 指定使用 AES-256-CBC 算法

if (EVP_EncryptInit_ex(ctx, EVP_aes_256_cbc(), NULL, key, iv) != 1) {

fprintf(stderr, "Error initializing encryption\n");

EVP_CIPHER_CTX_free(ctx);

return 1;

}

// 执行加密

if (EVP_EncryptUpdate(ctx, ciphertext, &ciphertext_len, (unsigned char *)plaintext, plaintext_len) != 1) {

fprintf(stderr, "Error in encryption update\n");

EVP_CIPHER_CTX_free(ctx);

return 1;

}

int final_len;

// 处理最后的块

if (EVP_EncryptFinal_ex(ctx, ciphertext + ciphertext_len, &final_len) != 1) {

fprintf(stderr, "Error in encryption finalization\n");

EVP_CIPHER_CTX_free(ctx);

return 1;

}

ciphertext_len += final_len;

printf("原始消息: %s\n", plaintext);

printf("加密结果 (Hex): ");

print_hex(ciphertext, ciphertext_len);

// 4. 解密

unsigned char decryptedtext[plaintext_len];

int decryptedtext_len;

// 重置上下文用于解密

EVP_CIPHER_CTX_reset(ctx);

// 初始化解密操作

if (EVP_DecryptInit_ex(ctx, EVP_aes_256_cbc(), NULL, key, iv) != 1) {

fprintf(stderr, "Error initializing decryption\n");

EVP_CIPHER_CTX_free(ctx);

return 1;

}

// 执行解密

if (EVP_DecryptUpdate(ctx, decryptedtext, &decryptedtext_len, ciphertext, ciphertext_len) != 1) {

fprintf(stderr, "Error in decryption update\n");

EVP_CIPHER_CTX_free(ctx);

return 1;

}

// 处理最后的块

if (EVP_DecryptFinal_ex(ctx, decryptedtext + decryptedtext_len, &final_len) != 1) {

fprintf(stderr, "Error in decryption finalization\n");

EVP_CIPHER_CTX_free(ctx);

return 1;

}

decryptedtext_len += final_len;

decryptedtext[decryptedtext_len] = '\0'; // 确保字符串正确终止

printf("解密结果: %s\n", decryptedtext);

// 5. 清理

EVP_CIPHER_CTX_free(ctx);

return 0;

}

编译和运行:

注意: 需要链接 OpenSSL 库 (-lcrypto)。

gcc aes_example.c -o aes_example -lcrypto ./aes_example

输出:

原始消息: This is a secret message for AES encryption.

加密结果 (Hex): 1f8a7e3d9b2c5e6f... (一长串十六进制字符)

解密结果: This is a secret message for AES encryption.高级主题:非对称加密 (RSA)

非对称加密使用一对密钥:公钥 和 私钥。

- 公钥:用于加密数据,或者验证签名,可以公开给任何人。

- 私钥:用于解密数据,或者创建签名,必须严格保密。

典型用途:

- 加密小数据:如会话密钥。

- 数字签名:验证数据的完整性和来源。

C 语言实现示例 (RSA)

这个例子会先生成一个 RSA 密钥对,然后用公钥加密一段文本,再用私钥解密。

#include <stdio.h>

#include <string.h>

#include <stdlib.h>

#include <openssl/rsa.h>

#include <openssl/pem.h>

#include <openssl/err.h>

// 错误处理函数

void handle_errors(void) {

ERR_print_errors_fp(stderr);

abort();

}

int main() {

// 1. 生成 RSA 密钥对 (2048位)

RSA *rsa = RSA_new();

BIGNUM *bn = BN_new();

if (!bn || !rsa) handle_errors();

// 设置公钥指数 e = 65537 (标准值)

if (!BN_set_word(bn, RSA_F4)) handle_errors();

if (!RSA_generate_key_ex(rsa, 2048, bn, NULL)) handle_errors();

printf("RSA 密钥对已生成,\n");

// 2. 准备要加密的数据

const char *message = "Hello, RSA!";

int message_len = strlen(message);

// RSA 加密的数据长度不能超过密钥长度 - 11

int rsa_size = RSA_size(rsa);

unsigned char encrypted[rsa_size];

unsigned char decrypted[rsa_size];

// 3. 使用公钥加密

int encrypted_len;

if (RSA_public_encrypt(message_len, (unsigned char *)message, encrypted, rsa, RSA_PKCS1_PADDING) == -1) {

handle_errors();

}

printf("原始消息: %s\n", message);

printf("加密结果 (Hex): ");

for (int i = 0; i < encrypted_len; i++) {

printf("%02x", encrypted[i]);

}

printf("\n");

// 4. 使用私钥解密

int decrypted_len;

if (RSA_private_decrypt(encrypted_len, encrypted, decrypted, rsa, RSA_PKCS1_PADDING) == -1) {

handle_errors();

}

decrypted[decrypted_len] = '\0';

printf("解密结果: %s\n", decrypted);

// 5. 清理资源

RSA_free(rsa);

BN_free(bn);

return 0;

}

编译和运行:

gcc rsa_example.c -o rsa_example -lcrypto ./rsa_example

输出:

RSA 密钥对已生成。

原始消息: Hello, RSA!

加密结果 (Hex): a1b2c3d4... (一长串十六进制字符)

解密结果: Hello, RSA!总结与建议

| 方法 | 原理 | 优点 | 缺点 | 适用场景 |

|---|---|---|---|---|

| 异或 | data ^ key |

极快,实现简单 | 极不安全,易破解 | 数据混淆、简单的游戏存档、教学示例 |

| AES (OpenSSL) | 对称分组密码 | 安全,行业标准,性能好 | 需要外部库,密钥管理复杂 | 保护文件、数据库、网络通信等几乎所有需要安全性的场景 |

| RSA (OpenSSL) | 非对称加密 | 安全,可用于加密和签名 | 速度慢,只能加密少量数据 | 交换密钥、数字签名、SSL/TLS握手 |

核心建议:

- 不要自己实现加密算法:除非是为了学习,否则不要尝试自己写加密算法,使用像 OpenSSL 这样经过严格审查的库。

- 为正确的任务选择正确的工具:

- 需要加密大量数据?使用 AES。

- 需要加密少量数据或交换密钥?使用 RSA。

- 只想简单混淆一下?可以使用 XOR,但要清楚它不安全。

- 妥善管理密钥:加密的安全性很大程度上取决于密钥的安全性,确保你的密钥安全存储,不被泄露。

- 处理错误:加密操作可能会失败(如内存不足、无效数据),务必检查返回值并进行错误处理。