“防止注册机”的本质,是提升网站核心文件的安全性,让注册机工具无法找到可利用的漏洞或后门,这不仅仅是一个技术操作,更是一个安全加固的过程。

以下我将从核心思想、具体方法、高级策略三个层面,为你提供一套完整的解决方案。

核心思想:从“封堵”到“加固”

单纯地寻找注册机然后“打补丁”是治标不治本的,因为新的注册机很快就会出现,真正有效的做法是:

- 移除“验证”逻辑:既然验证本身是漏洞的源头,最彻底的方法就是移除它。

- 混淆核心代码:让攻击者无法轻易读懂和修改你的核心文件。

- 监控和预警:当有人尝试篡改文件时,能够及时发现。

具体操作方法(由易到难)

最彻底、最推荐的方法 - 移除授权验证代码

这是最有效、最一劳永逸的方法,织梦的授权验证代码主要集中在 include/dedehttpdown.class.php 和 data/cache_config.php 等文件中。

操作步骤:

-

定位验证文件:

- 主要验证文件:

/include/dedehttpdown.class.php - 配置缓存文件:

/data/cache_config.php(这个文件里可能包含验证失败后写入的授权信息)

- 主要验证文件:

-

修改

dedehttpdown.class.php:- 用代码编辑器打开这个文件。

- 搜索类似

CheckLicense()或CheckUser()的函数。 - 将整个函数体内容清空,或者直接将函数定义改为一个空的

return true;。 - 示例:

// 找到类似这样的函数 function CheckLicense() { // ... 一大堆验证代码 ... // 如果验证失败,可能会执行 exit('授权验证失败!'); 这样的代码 }修改为:

function CheckLicense() { // 直接返回成功,不做任何验证 return true; } - 搜索所有调用

CheckLicense()的地方,确保它们不会因为验证失败而中断程序。

-

处理

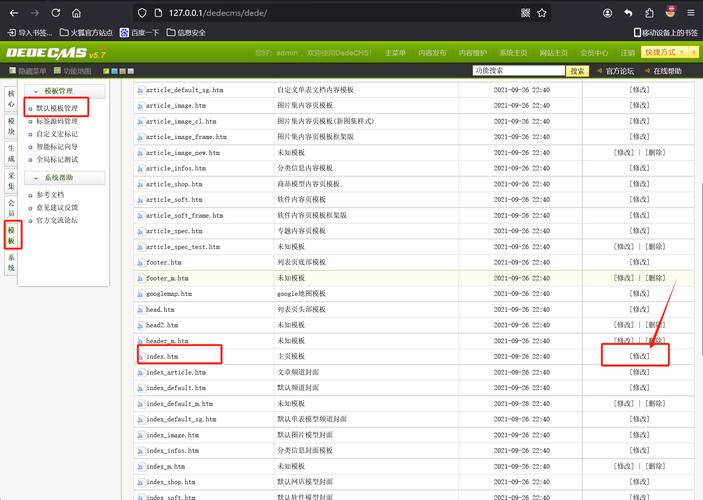

cache_config.php: (图片来源网络,侵删)

(图片来源网络,侵删)- 打开这个文件,检查是否有类似

cfg_soft_lang或其他被注册机修改过的配置项。 - 将这些配置项手动修改回你想要的默认值,如果注册机把网站标题改成了“Powered by DedeCMS”,就把它改回你自己的网站标题。

- 打开这个文件,检查是否有类似

-

清理痕迹:

- 检查网站根目录下是否有

register.txt或其他由注册机生成的文件,一并删除。

- 检查网站根目录下是否有

优点:一劳永逸,完全杜绝注册机。 缺点:需要手动操作,如果织梦升级,这些修改可能会被覆盖。

代码混淆和加密

如果你担心核心代码被轻易阅读和修改,可以使用代码混淆工具。

-

使用混淆工具:

- 使用PHP代码混淆器(如 Zend Guard, ionCube, 或者一些开源的混淆工具)对你的核心文件(如

dedehttpdown.class.php和其他重要的类文件)进行加密。 - 加密后的代码,人类无法直接阅读,即使攻击者找到了文件,也很难理解其逻辑,从而无法进行逆向破解。

- 使用PHP代码混淆器(如 Zend Guard, ionCube, 或者一些开源的混淆工具)对你的核心文件(如

-

自定义加密:

- 对于关键函数,可以自己编写一个简单的加解密逻辑,将函数代码进行

base64_encode或其他更复杂的编码,然后在调用时动态解密执行。

- 对于关键函数,可以自己编写一个简单的加解密逻辑,将函数代码进行

优点:增加了代码阅读难度,提高了安全性。 缺点:可能会对网站性能有轻微影响,且混淆后的代码在调试时会更困难。

文件完整性监控

这是一个主动防御策略,可以实时监控核心文件是否被篡改。

-

使用插件:

寻找并安装“文件完整性监控”或“网站防篡改”类的DedeCMS插件,这些插件会记录核心文件的MD5或SHA1值,一旦文件被修改,就会立即向你发送警报。

-

自定义脚本:

- 编写一个简单的Shell脚本或PHP脚本,定期检查关键文件(如

index.php,dedehttpdown.class.php等)的哈希值是否与预设值一致。 - 如果不一致,可以通过邮件、短信等方式通知你。

- 编写一个简单的Shell脚本或PHP脚本,定期检查关键文件(如

示例PHP监控脚本(简化版):

<?php

// 需要监控的文件列表

$filesToCheck = [

'./include/dedehttpdown.class.php',

'./index.php',

'./admin/index.php'

];

// 预设的正确哈希值 (你需要提前计算好)

$correctHashes = [

'./include/dedehttpdown.class.php' => 'a1b2c3d4e5f6...', // 替换为真实哈希值

'./index.php' => 'f6e5d4c3b2a1...',

];

$alert = false;

$message = '';

foreach ($filesToCheck as $file) {

if (!file_exists($file)) {

$message .= "文件不存在: $file\n";

$alert = true;

continue;

}

$currentHash = sha1_file($file);

if (isset($correctHashes[$file]) && $currentHash !== $correctHashes[$file]) {

$message .= "文件被篡改: $file (当前哈希: $currentHash, 预期哈希: {$correctHashes[$file]})\n";

$alert = true;

}

}

if ($alert) {

// 发送邮件通知

$to = 'your-email@example.com';

$subject = '【紧急】你的DedeCMS网站文件被篡改!';

mail($to, $subject, $message);

echo "检测到异常,已发送邮件通知。";

} else {

echo "所有文件检查正常。";

}

?>

优点:主动防御,能第一时间发现攻击。 缺点:需要维护一个正确的哈希值列表,如果自己修改了文件也需要更新。

高级安全策略(综合性防护)

防止注册机只是网站安全的一部分,一个真正安全的网站需要全方位的防护。

-

保持系统和软件更新:

- 及时更新DedeCMS到最新稳定版,官方修复的安全漏洞是最重要的。

- 及时更新服务器操作系统、PHP、MySQL、Web服务器(Apache/Nginx)等。

-

严格目录和文件权限:

- 遵循最小权限原则。

/data/目录应该设置为755或更严格的权限,禁止执行PHP文件。 /dede/(后台) 目录的访问权限要严格控制,最好使用IP白名单。- 核心文件(如

include/下的文件)设置为644,目录设置为755。

- 遵循最小权限原则。

-

修改默认后台目录和入口:

- 将

dede后台目录名修改为一个复杂的、不易猜测的名字。 - 使用自定义的后台入口文件(修改

index.php和config.php的逻辑)。

- 将

-

安装安全防护插件:

使用如“安全狗”、“云锁”等专业服务器安全软件,或者DedeCMS官方及第三方开发的安全防护插件,它们可以防止SQL注入、XSS攻击、CC攻击等。

-

定期备份数据:

定期备份网站文件和数据库,并确保备份文件是安全的(不要放在网站目录下),这是应对任何突发状况的最后一道防线。

对于“防止Dede注册机”,我推荐的组合方案是:

- 首选:采用方法一,彻底移除

dedehttpdown.class.php中的验证逻辑,这是最根本的解决方法。 - 加固:结合方法三,设置文件完整性监控,防止文件被二次篡改。

- 防护:执行第三部分的高级安全策略,全面提升网站的安全性,防止其他类型的攻击。

网站安全是一个持续的过程,没有一劳永逸的解决方案,定期检查、更新和加固,才能让你的网站长治久安。